Kako vidjeti tko je spojen na vaš Wi-Fi?

Pronađite uređaje koji su povezani na vašu Wi-Fi mrežu kako biste saznali postoje li nepozvani gosti u vašem zračnom prostoru.

Imajte na umu da se mnogi uređaji povezuju s vašom Wi-Fi mrežom ovih dana. Popis će vjerojatno biti duži no što mislite. Tu su pametni televizori, prijenosna računala, pametni telefoni, tableti, satovi, igraće konzole, Wi-Fi pisači, Vidi project X ili slični gadgeti (neke smo vjerojatno i zaboravili spomenuti).

Sučelju vašeg routera pristupate tako da upišete njegovu IP adresu u internet preglednik. Najčešće je to http://192.168.1.1. Korisničko ime i šifru pronađite u uputama za korištenje tog routera. Nemate li više njegove upute, gotovo svi tvornički passwordi od svih tipova routera postoje negdje na internetu, samo ih treba izguglati.

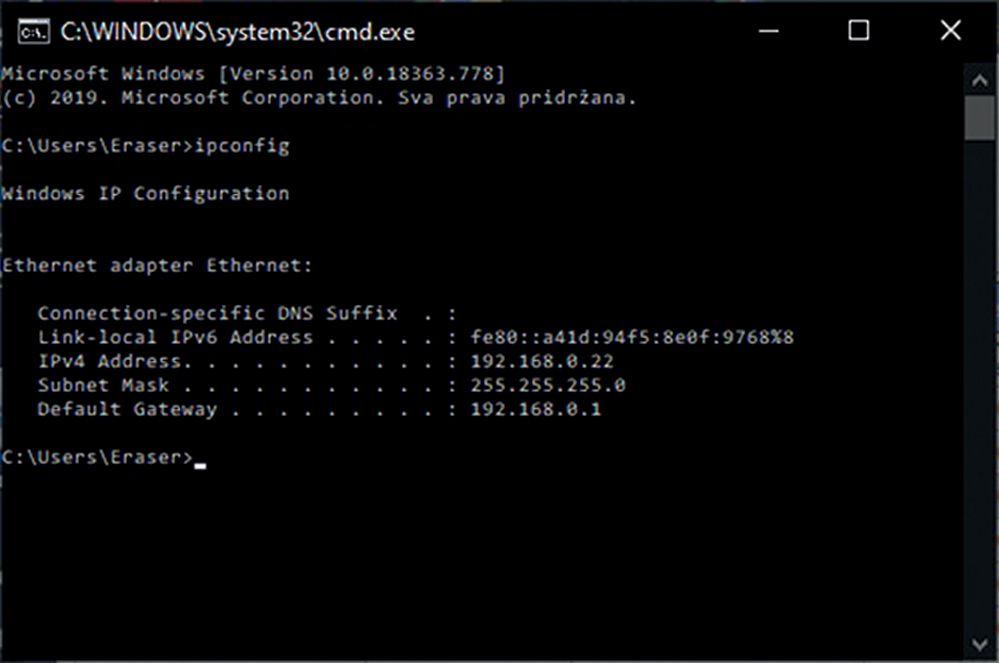

Ne znate li koja je IP adresa vašeg routera, pogledajte u konfiguraciju mreže vašeg računala pod Gateway i prepišite tu IP adresu u internet preglednik.

Tu IP adresu možete pronaći i putem Command prompta upisivanjem naredbe ipconfig.

Dakle, Windows + R otvorit će Run prozor u koji upišite CMD i kliknite ENTER, a sada u taj novootvoreni prozor upišite ipconfig i kliknite ENTER.

Postoje razni načini kako otkriti tko je sve spojen na vašu bežičnu mrežu. Neki routeri prikazat će klijente spojene na mrežu te je to možda prvo mjesto na kojemu bi trebalo pogledati popis spojenih uređaja.

Ugledate li na popisu uređaj koji ne prepoznajete, treba ga izbaciti s mreže. Naravno da je to najlakše učiniti promjenom passworda vaše Wi-Fi mreže, pa bi to bio logičan prvi korak. Neki routeri imaju i opciju zabrane prometa određenim IP ili MAC adresama. No i IP i MAC adresu uređaja možete promijeniti prema želji.

I što ako vaš router nema opciju prikazivanja tko se sve nalazi na mreži? Kako prepoznati uljeza među tolikim tabletima, mobitelima, pametnim televizorima, gadgetima ..?

Ono što trebate je stvoriti popis vaših uređaja onako kako se oni vide na mreži. To znači da ćete svakom uređaju zapisati mrežno ime, IP adresu i pripadajuću MAC adresu.

GlassWire

Postoje razne aplikacije koje će vam olakšati posao. Jedna od njih je GlassWire. Aplikacija prekrasnog sučelja i velikih mogućnosti, no nije besplatna. Možete je isprobati na 7 dana. Svakako preporučujemo da je instalirate barem na tih 7 dana kako biste otkrili što se sve krije na vašoj mreži i koja aplikacija troši najviše prometa jer je alat vrlo lijepo grafički uređen i lako ga je koristiti i bez pretjeranog mrežnog iskustva.

Aplikacija je na Engleskom jeziku i na tabu Things možete vidjeti popis svih uređaja pronađenih na mreži te informacija o proizvođaču koji vam može pomoći pobliže odrediti o kojem je uređaju riječ.

No osim popisa, uređaj GlassWire će vam dati i detaljan ispis prometa s računala na koji je instalirana. Otvorite tab Graph. Na grafu će vam biti prikazani mrežni događaji s količinom prometa koji ostvaruju.

Kružićem su označeni novi događaji te lako možete saznati koja od aplikacija je zatražila poveću količinu podataka u nekom trenutku. Kliknete li na taj kružić, otvara se informacija o toj aplikaciji (koja u našem slučaju kaže da je Cortana poslala nešto Microsoftovom serveru). Baš prikladno!

Analiza prometa će vam otkriti baš takve sitnice. Neka aplikacija ne mora slati velike količine prometa da bi bila zlonamjerna. Npr. postoje „virusi“ koji će čekati na upisivanje passworda u polje za password, te će samo taj maleni podatak proslijediti negdje na mrežu.

A upravo na ovakav način možete lakše otkriti koje aplikacije rade taj maleni promet; otkrit će vam, naravno, i onaj veliki promet kako biste znali koji dio mreže treba fino podesiti.

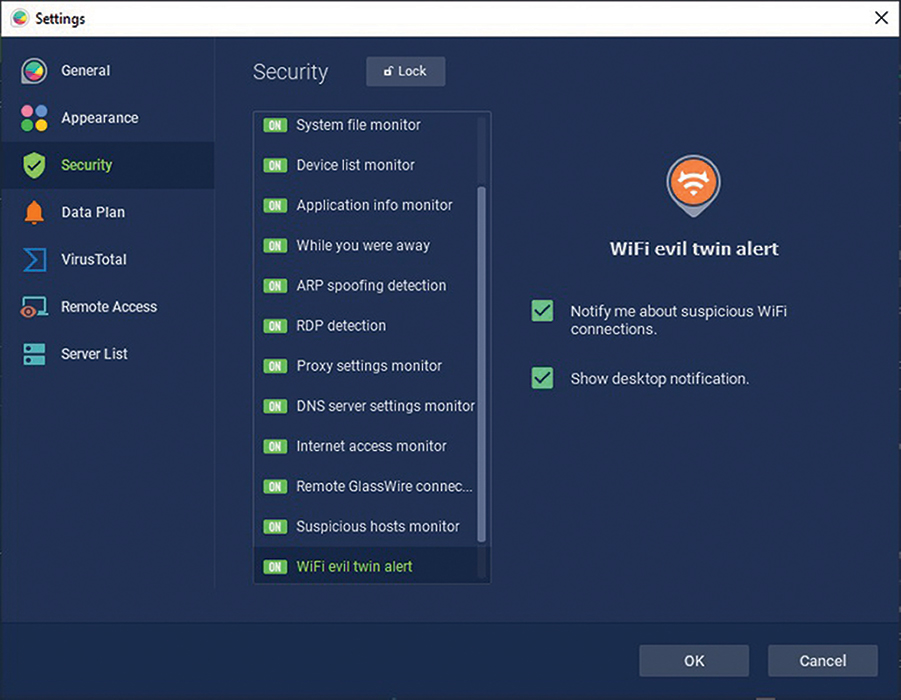

U postavkama aplikacije postoje mnoga napredna upozorenja zbog kojih vam zapravo i spominjemo ovu aplikaciju. Tako treba izdvojiti upozorenje WiFi evil twin allert. Naima, ako se u vašoj blizini nađe Wi-Fi pristupna točka koja je istog imena kao i vaša i još pri tome nema password nego je otvorenog tipa, vaš uređaj bi se lako mogao zabuniti i spojiti na tu mrežu, jer ti vaši pametni telefoni nisu baš toliko pametni da znaju na koju mrežu se spajaju. Tada postoji vrlo velika opasnost da kada pokušate logiranje na Facebook ili druge servise, ostanete bez svog Facebook računa.

Ovakav napad je najčešći u kafićima te drugim javnim Wi-Fi mrežama, no za te javne mreže vam neće pomoći ova aplikacija nego VPN konekcija kako biste se obranili od napada.

GlassWire ima i ažuran popis poznatih sumnjivih web adresa i može vas upozoriti ako se obratite jednoj od njih. Sumnjive web adrese (tj. serveri) često su povezani s botnet mrežama, zlonamjernim softverom ili drugim zlonamjernim ponašanjem, te je vrlo bitno spriječiti takve konekcije prije nego li se dogode.

Aplikacija će nadzirati i druge napade poput ARP spoofing napada. ARP napad će napadaču omogućiti presretanje podataka, izmjenu tih podataka te prosljeđivanje lažnih izmijenjenih informacija ili onemogućavanje internet prometa.

Ova aplikacija ima i mnoge druge alarme koji će vas obavijestiti o pokušaju promjene sistemskih fajlova poput hosts fajla koji je zadužen za prevođenje domena u IP adrese te ga smatramo jednim od najkompletnijih rješenja, a prijateljski nastrojenog prema korisniku (user friendly) za nadziranje mrežnih aktivnosti.

Plus: Lagano i pregledno sučelje, odlične opcije detekcije

Minus: trial radi samo 7 dana

Web: https://www.glasswire.com/

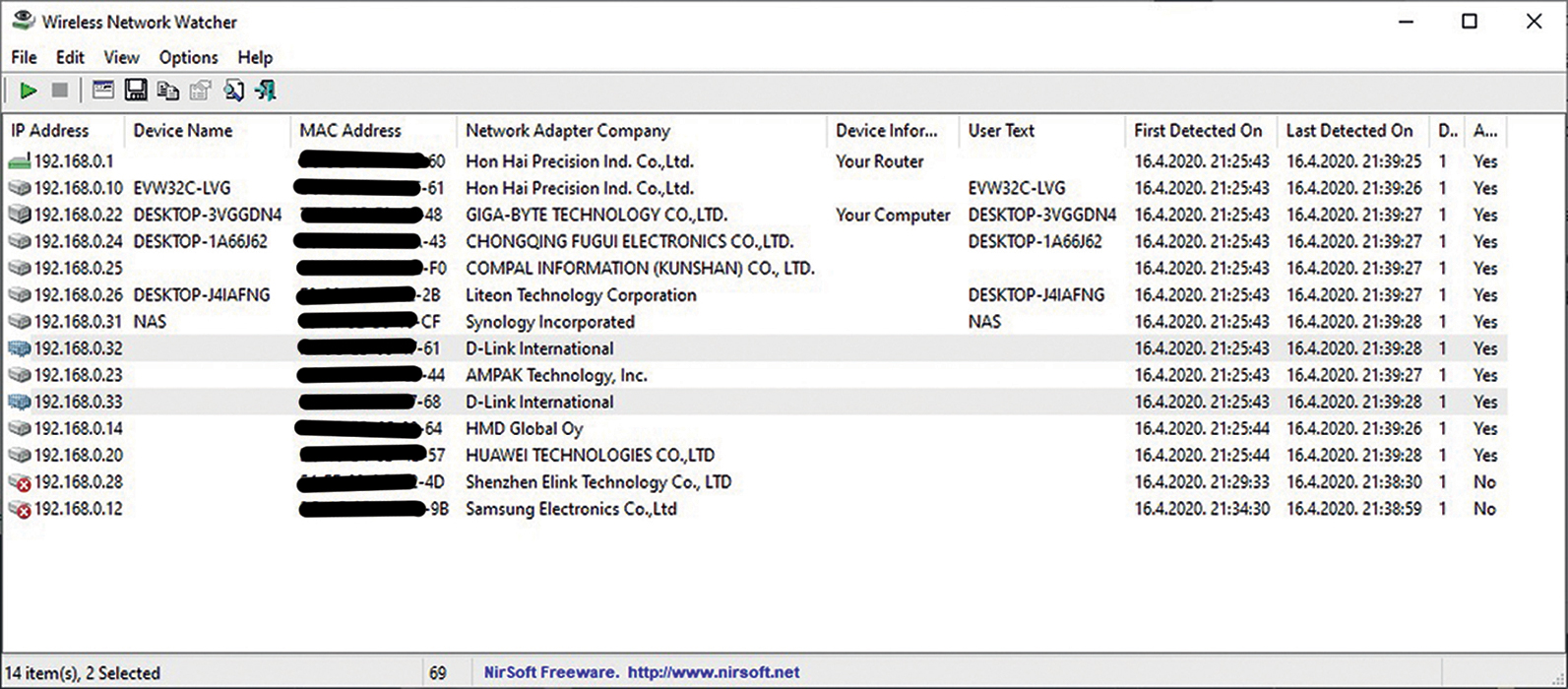

Wireless Network Watcher v2.21

Wireless Network Watcher nije opsežan kao prethodno opisani, no vrlo dobro obavlja posao prikazivanja svih računala i uređaja koji su trenutno povezani s vašom mrežom.

Za svako računalo ili uređaj koji je povezan s mrežom prikazuju se sljedeći podaci: IP adresa, MAC adresa, tvrtka koja je proizvela mrežnu karticu i, po želji, naziv računala.

Također možete periodički pospremiti popis pronađenih uređaja u html / xml / csv / tekstualnu datoteku kako bi možda neka treća aplikacija pristupila tim podacima i dalje ih obrađivala.

Možete i kopirati popis u međuspremnik, a zatim ga zalijepiti u Excel ili druge aplikacije prema želji.

Osim toga ima i zvučno alarmiranje pri pronalasku novih uređaja kojem možete odrediti i vlastitu datoteku za izvođenje.

Plus: odlično obavlja posao detekcije, besplatan je, dolazi od pouzdane tvrtke (slobodno provjerite i ostale aplikacije s dolje navedenog linka)

Minus: ne izgleda grafički privlačno

Web: http://www.nirsoft.net/utils/wireless_network_watcher.html

Ostali alati koje možete isprobati

Za što biste još mogli koristiti navedene alate koji pretražuju računala spojena na vašu mrežu? Recimo, prijatelju ste dali password da se spaja na vaš Wi-Fi. Ako je vaš Wi-Fi dovoljno daleko da se van stana spajate na njega, moguće je detektirati je li taj prijatelj prošao pored vaše kuće i kada. To je stoga što će se njegov mobitel pokušati spojiti na poznate Wi-Fi mreže i najvjerojatnije uspjeti ako nije projurio biciklom ili autom pa uređaj nije imao dovoljno vremena za autorizaciju na mrežu.

Ovu metodu moguće je koristiti za detekciju prisustva tj. odsustva radnika u tvrtki, pod uvjetom da im je korištenje mobitela obavezno na radnom mjestu. OK, dosta o uhođenju. Skužili ste, treba paziti na čiji Wi-Fi ste se spojili i želite li tuđe šifre od tih mreža u vašem mobitelu, laptopu, tabletu ...

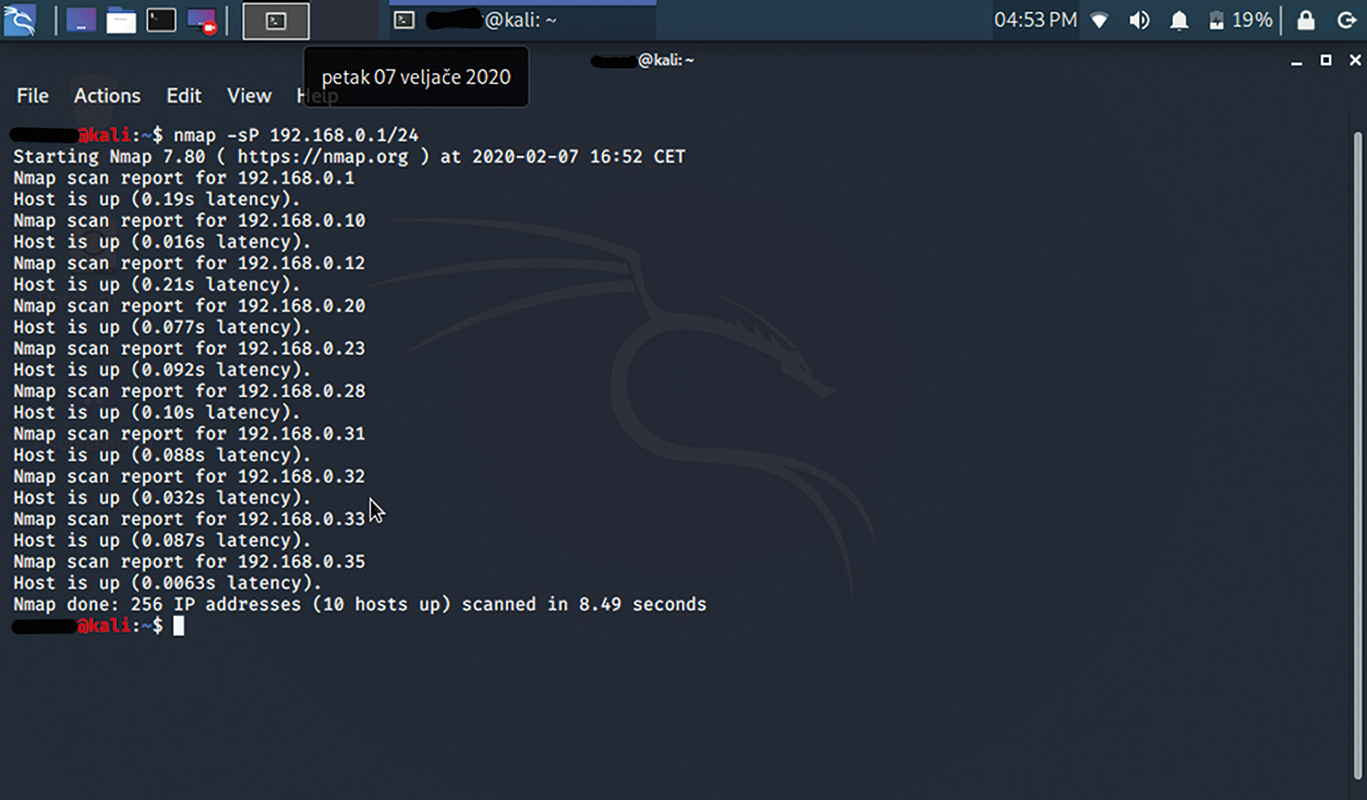

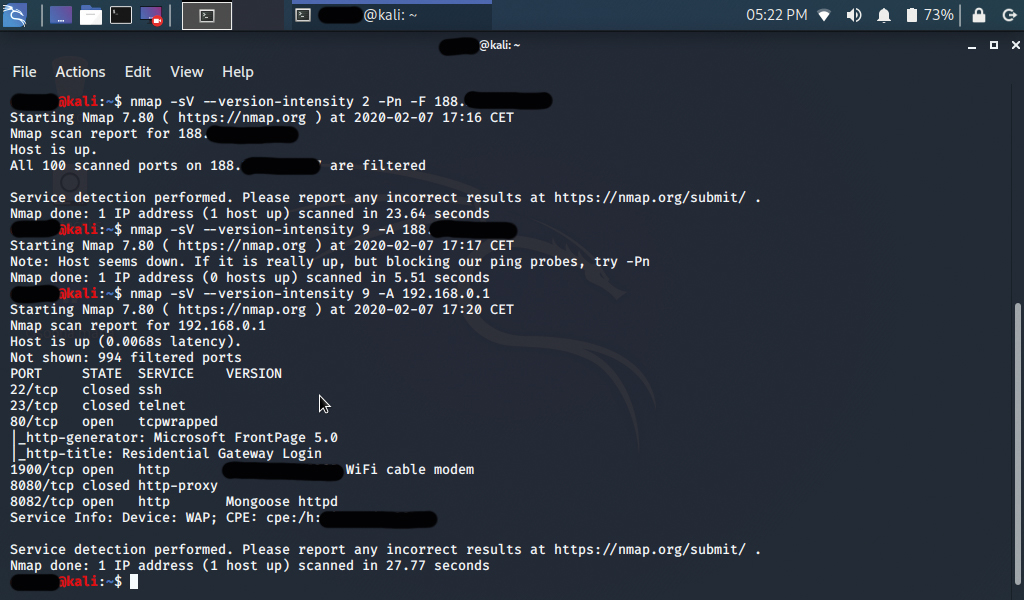

Nmap je linux naredba koja može detektirati računala na mreži. Primjer korištenja je

nmap -sP 192.168.100.0/24

Who’s On My WiFi je također aplikacija koja otkriva i alarmira novo spojene uređaje na vašu mrežu.

https://whoisonmywifi.en.softonic.com/

Blokiranje pristupa

Otkrili ste uljeza na mreži! Kako ga se riješiti? Spomenuli smo ranije, promijenite Wi-Fi šifru kao prvi korak.

Neki routeri imaju popis uređaja koji smiju, a koji ne imati pristup internetu. Ta opcija može se zvati Access control ili nešto poput Roditeljski nadzor. Filtriranje se vrši putem MAC adrese ili putem IP adrese. No gotovo uvijek te opcije samo blokiraju pristup internetu navedenim uređajima, ne i pristup drugim uređajima u mreži.

Ako prijatelju dajete pristup Wi-Fi mreži, taj proces možete olakšati sami sebi postavljanjem gostujuće Wi-Fi mreže na routeru. Mreža za goste zasebna je pristupna mreža. Na primjer, možete imati mrežu “HomeWiFi” i drugu pod nazivom “HomeWiFigost”. Nikada nećete dati svojim gostima pristup vašoj glavnoj mreži.

Mnogi routeri nude ovu opciju, nazvavši je “guest network” ili “guest access” u postavkama. Vaša mreža za goste može imati potpuno zasebnu lozinku. Te mreže često mogu biti izolirane od vaše glavne mreže.

Time uređaji mreže gosta neće imati pristup zajedničkim datotekama na vašim računalima ili drugim mrežnim resursima ako omogućite izolaciju ili onemogućite opciju “allow guests access to local network resources” ili bilo kojoj opciji koja se slično naziva.

No preporučujemo istestirati poštuje li vaš router ta pravila ponašanja. Lako je moguće da stari firmware (ili novo apdejtani firmware) vašeg routera imaju propust u kojem baš ta opcija ne radi kako treba. To bi bio ujedno i jedan od važnih savjeta – apdejtajte firmware vaših routera!

Ako već želite koristiti MAC filtriranje, bolja je opcija navesti MAC adrese uređaja koji se smiju spajati na mrežu, a tako i blokirati sve ostale. MAC adresa uređaja može softverski mijenjati, baš kao i IP adresa.

Deautentification attack

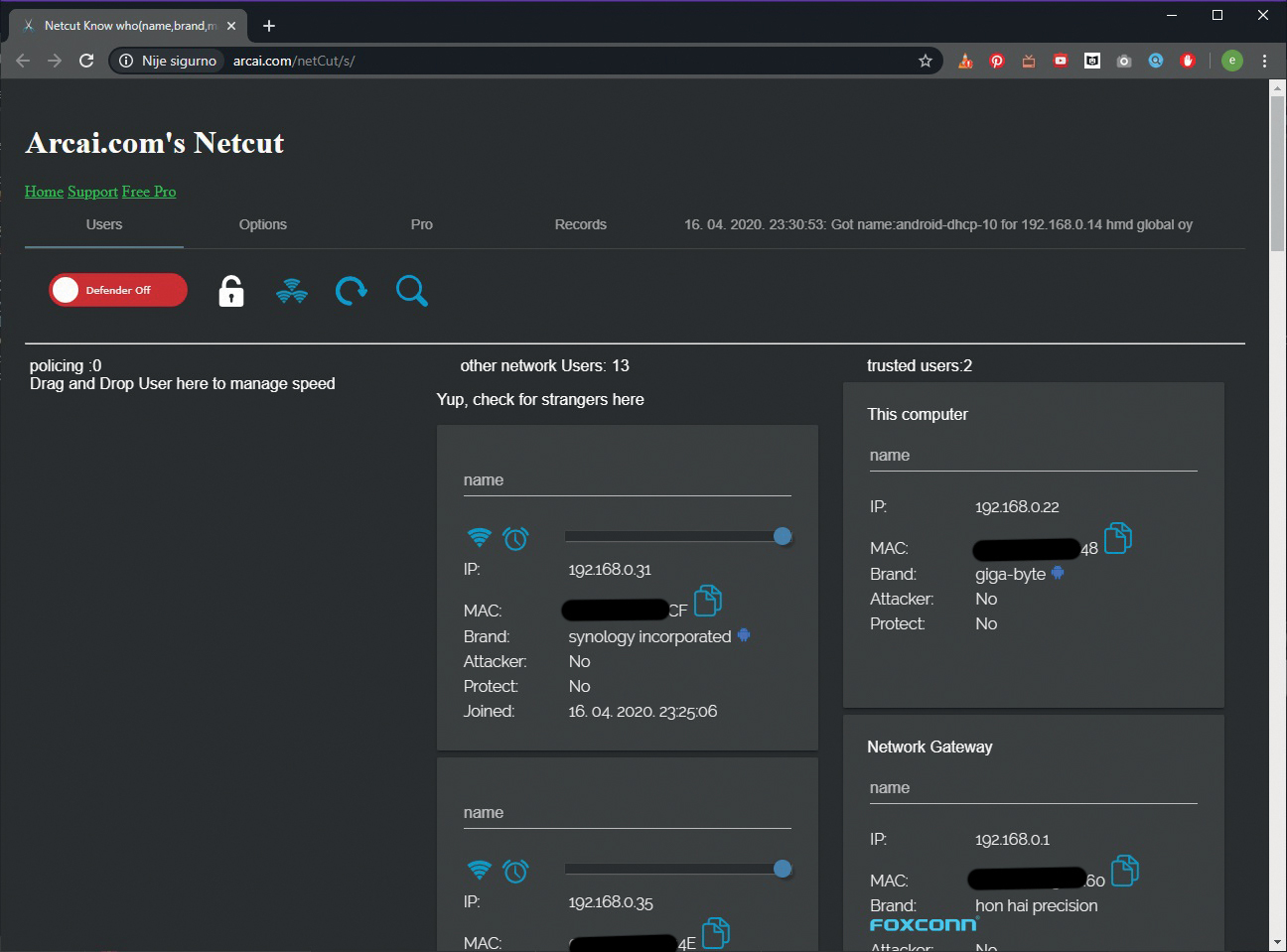

No zasigurno ste čuli da postoji i softver koji blokira ljude u pristupu Wi-Fi mreži. Postoje aplikacije airodump-ng, Netcut ili JamWifi koje mogu poslati pakete na druge uređaje na Wi-Fi mreži govoreći im da se odspoje.

Ti alati u osnovi izvršavaju napad deautorizacije Wi-Fi veze kako bi privremeno onesposobili uređaj s te Wi-Fi mreže. To se još zove i ARP spoofing no nije pravo rješenje problema. To računalo će se i dalje pokušavati povezati. Zato neki alati mogu kontinuirano slati “deauth” pakete ako ostavite računalo i aplikaciju konstantno upaljeno.

Time samo zagušujete mrežu i to više liči na svađu tipa „pametniji popušta“ nego na realno rješenje problema. Dakle, rješenje se krije u routeru.

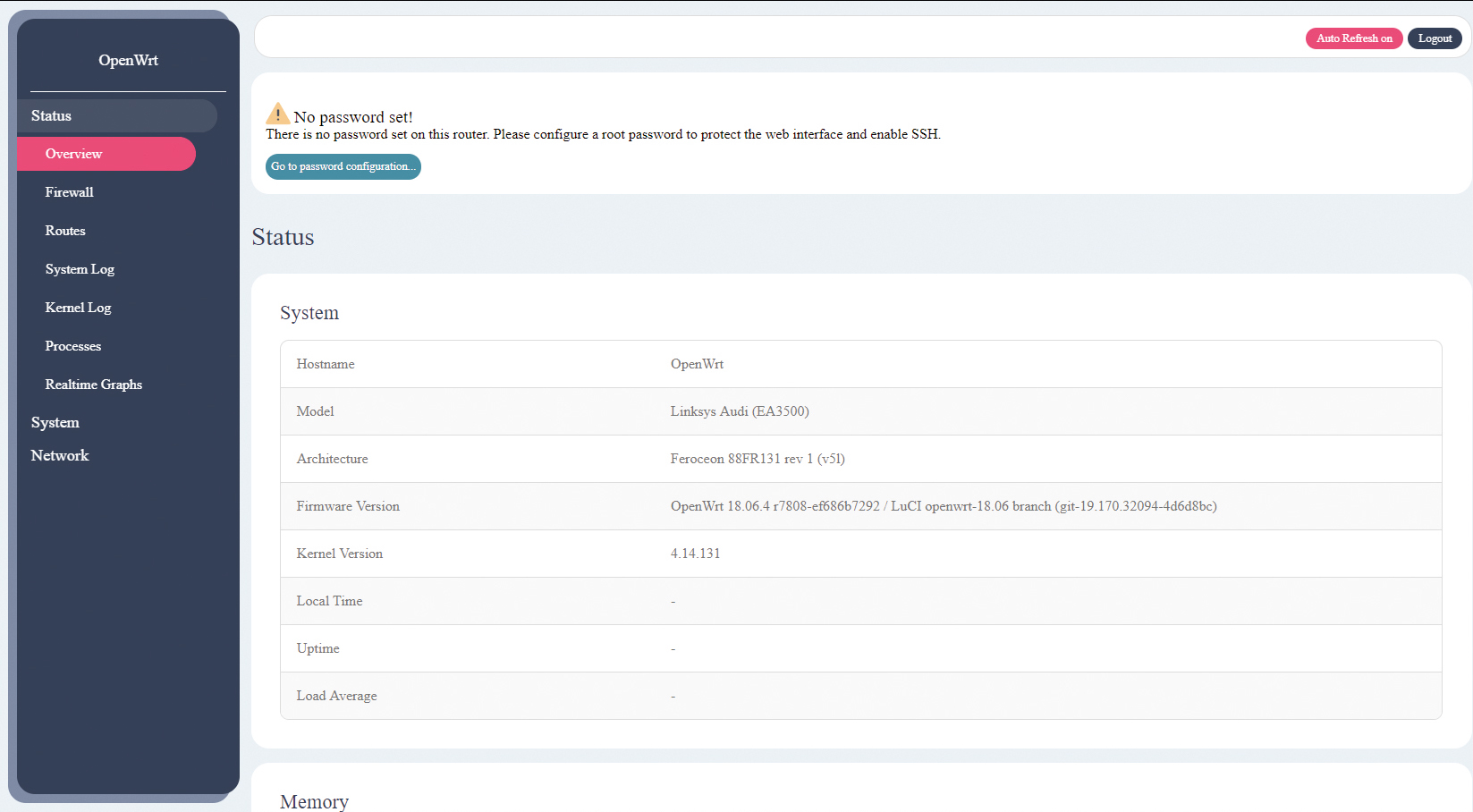

Routeri i OpenWrt

Ako vaš router nema potrebne opcije, potrebno je na stranici proizvođača pogledati posljednji firmware i upute kako ga instalirati na vaš router. Taj firmware je laički rečeno operativni sustav vašeg routera. Nije li proizvođač omogućio željene funkcionalnosti, preostaje vam potražiti firmware za vaš router isprogramiran od nekog programera.

Dobro mjesto za početak potrage je https://openwrt.org/toh/start OpenWrt projekt koji ima rješenje za routere s barem 8 MB flash prostora i 64 MB RAM-a. Iako su i ove vrijednosti stvarno minimalne pa biste mogli imati probleme ako dodate previše dodataka na taj firmware ili spojite nekoliko uređaja na router.

No svakako pogledajte na njihovim stranicama što drugi korisnici kažu o vašem tipu routera te kako su prošli sa zamjenom firmwarea. Morate biti svjesni da u nekim slučajevima možda neće biti moguć povrat na tvornički firmware npr. uslijed kvara pri instalaciji, uslijed premalo sistemskih resursa nakon instalacije novog firmwarea te drugih neočekivanih situacija.

Dakle takav korak je za preporuku samo za one koji znaju što rade i neće im biti od velike štete ako unište router. No ako vaš router ionako nije mogao ispuniti vaše potrebe, onda nemate što izgubiti.

Ne postoji li podrška za vaš router na OpenWrt stranicama, pogledajte na https://dd-wrt.com/ koji bi mogao podržavati i neki stariji router, no treba imati na umu kako je DD-WRT stariji projekt te firmware starijeg datuma koji ćete tamo pronaći najvjerojatnije ima sigurnosni propust koji je danas javno poznat te ga razni botovi (Internet roboti) mogu pronaći. Isto može vrijediti i za vaš router koji trenutno imate, no i za ranije spominjan OpenWrt firmware.

Odlučite li se na DD-WRT firmware, svakako proučite trebate li aktivirati taj firmware nekom od licenci za 11 € ili 20 €.

Imate li Broadcomov čip u routeru, pogledajte https://wiki.freshtomato.org/doku.php web stranicu za popis dostupnih firmwarea. Naravno, ne treba spominjati da i računalo s dvije ili više mrežnih kartica može biti router, a za popis Linux distribucija, besplatnih i komercijalnih, pogledate Wikipediju na linku https://en.wikipedia.org/wiki/List_of_router_and_firewall_distributions

Savjeti za konfiguraciju rutera:

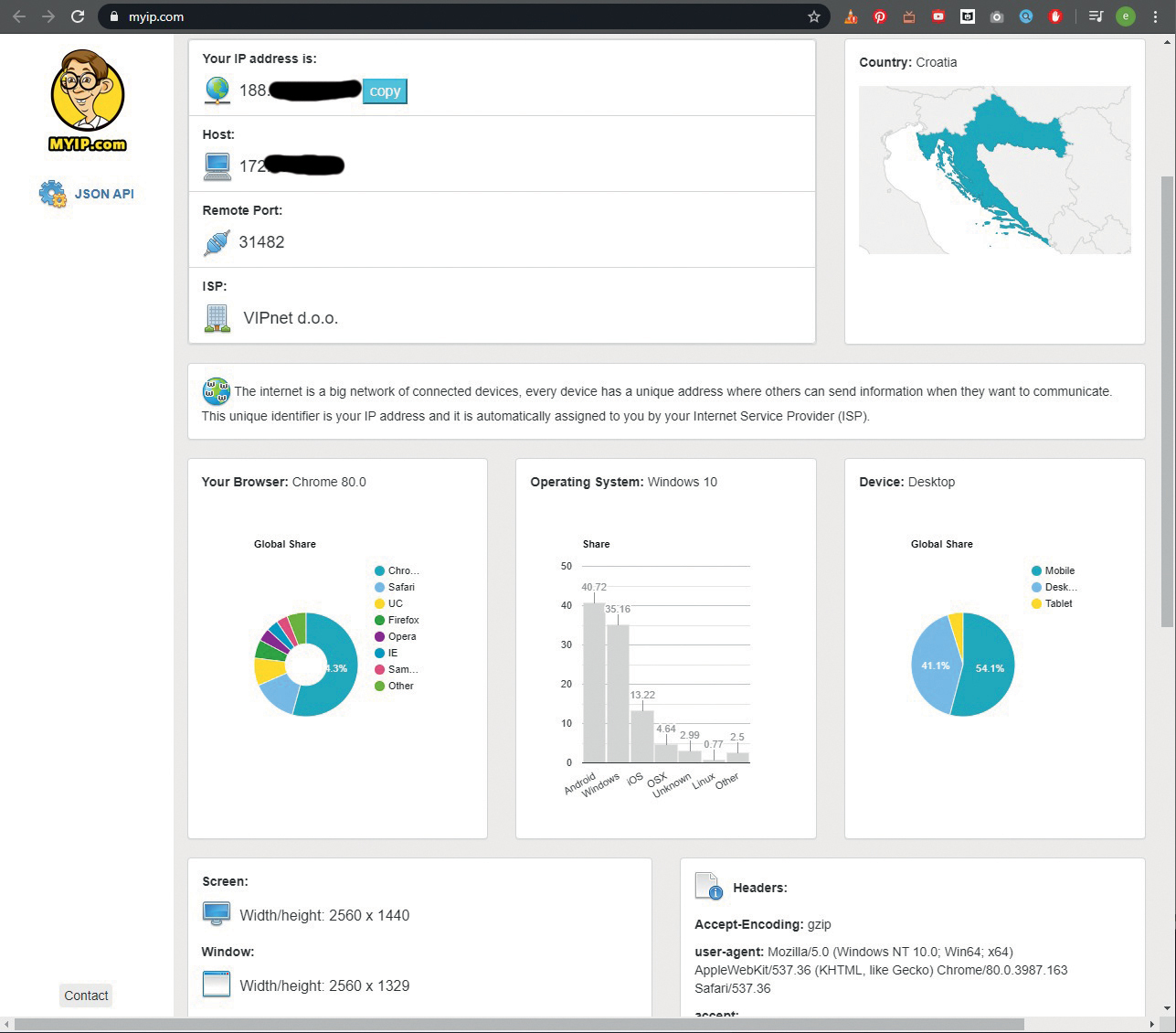

Saznajte vašu javnu IP adresu posjetom na stranicu https://www.myip.com/.

Upisivanjem vaše IP adrese, koja je ispisana prva po redu na toj stranici i ima gumb COPY pored sebe, u internet pregledniku ćete vidjeti je li vaš router javno dostupan. Upisivanjem http://188.252.199.57 provjerit ćete to za port 80, dok upisivanjem https://188.252.199.57 provjeravate dostupnost na portu 81, iako vaš router može biti dostupan i na drugim portovima.

Bitno je znati je li router dostupan i onemogućiti tu dostupnost s interneta kako vam netko ne bi upao u mrežu, doznao Wi-Fi password ili promijenio postavke i time vam onemogućio korištenje Wi-Fi mreže.

Pri postavljanju Wi-Fi mreže odredite obavezno WPA3 protokol . Nemate li najnoviji router s tom opcijom, WPA2-PSK uz AES enkripciju autentifikacije na mrežu je tada najbolja opcija. Inače, WPA2 protokolu je pronađena mana 2017. godine, a napad je nazvan Key Reinstallation Attack (KRACK), no neki proizvođači su se pobrinuli napraviti zakrpe za njihove Wi-Fi uređaje.

Glavna razlika između WPA i WPA2 protokola je u korištenju naprednog AES-CCMP algoritma. CCMP je skraćenica od engleskog “Counter Mode with Cipher Block Chaining Message Authentication Code Protocol”, a temelji se na “naprednom enkripcijskom standardu”, tj. AES protokolu (Advanced Encryption Standard).

Valja spomenuti da WPA i WPA2 mogu raditi na dva načina rada: Enterprise i PSK (Pre-Shared Key). Pre-Shared Key ne zahtijeva server za autentikaciju jer koristi tajni ključ koji korisnik odredi. Svaki korisnik mora odrediti lozinku za pristup mreži koja mora biti duža od 8, a kraća od 63 ASCII znaka ili može odrediti 64 heksadecimalne znamenke (256 bita).

WPS gumb se reklamira kao najjednostavniji način spajanja na Wi-Fi mrežu. I doista jest, no isto tako netko iza ugla može čekati na WPS autentifikaciju, pa pritiskom tog gumba nećete spojiti vaš uređaj na mrežu, nego se spaja taj koji čeka. WPS je jedna od većih sigurnosnih rupa u Wi-Fi protokolu spajanja bez obzira koju enkripciju koristite.